更新日:

テレワークのセキュリティ対策47選|優先度・種類別に網羅解説

「テレワークを導入したいけれど、セキュリティ対策は何をすればいいか分からない」

「テレワークの導入はしているけれど、セキュリティ対策が後手に回っている」

「セキュリティ専任担当がいないため、テレワークで事故が起きないか不安……」

テレワークは、従業員が会社以外の場所から業務を行う働き方です。場所や時間を有効活用できる一方で、社内で勤務する場合と比べてセキュリティ事故が起こりやすいのも事実です。

テレワークでセキュリティ事故が起こりやすい理由

- タイムカードやICカード、パソコンの使用時間など「客観的な記録」を基礎として確認し、適正に記録する

- 自己申告で労働時間を記録する場合には、実際の労働時間と合致しているかに留意し、必要に応じて調査や補正する必要がある

ただでさえセキュリティ事故が起こりやすい環境にもかかわらず、中小企業ではセキュリティ専任担当者がいない企業が多く、セキュリティ対策を講じていない企業も多くあります。

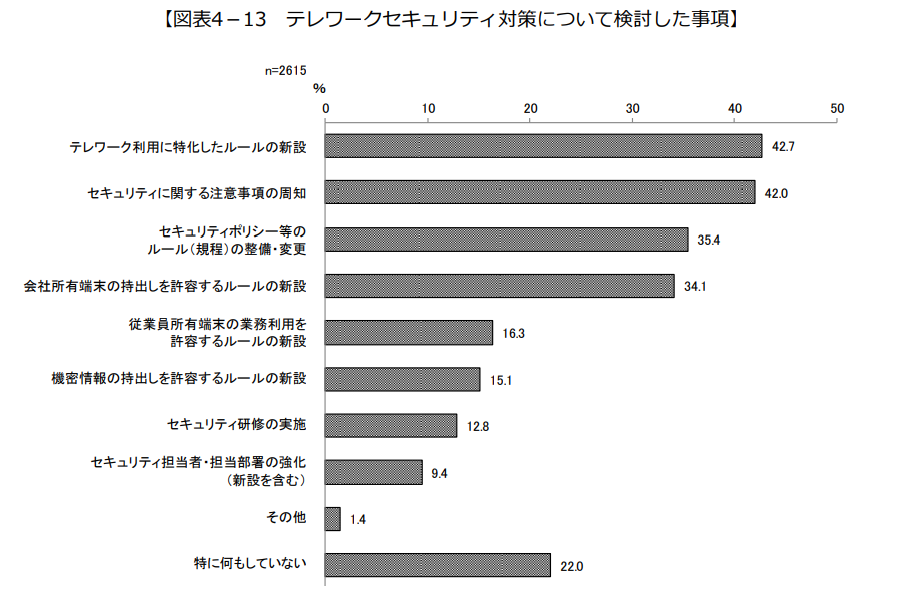

総務省がまとめたテレワークセキュリティの調査資料によると、22%もの企業が「特に何もしていない」と回答しています。

出典:総務省「テレワークセキュリティに係る実態調査 調査報告書」

個人情報流出などの重大なセキュリティ事故を起こしてしまうと、ニュースで大々的に社名が報じられ、取引先だけでなく社会的信用を失う事態にもなりかねません。また、多額の賠償金を請求される可能性もあります。

「うちの会社は大丈夫だろう!」と楽観的に捉えず、しっかりとセキュリティ対策を講じるべきです。

この記事では、テレワークを実施する企業が行うべきセキュリティ対策について網羅的に解説していきます。ぜひ最後まで目を通して、できる部分から対応してみてください。

SMBCグループのプラリタウンでは、DX推進に悩む企業さま向けに、課題に適したデジタルツールの選定や導入に関するご相談を承っております。

しつこい営業や面倒なお手続き、費用は発生いたしません。

まずはお気軽にお問い合わせください。

DXについて相談する

目次

1.テレワークのセキュリティ対策は多面的に展開するべき

テレワークにおいて実施すべきセキュリティ対策はかなり多岐に渡っており、多面的に展開する必要があります。

いくらネットワークセキュリティを高いレベルで対策できたとしても、「業務上の個人情報が入ったパソコンを盗まれてしまった…」となれば重大な事故につながるからです。

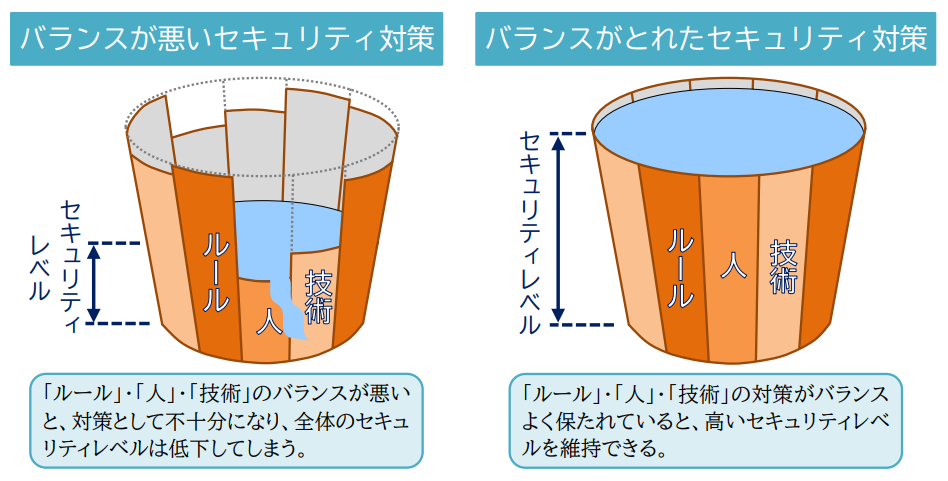

総務省の「テレワークセキュリティガイドライン」によると、テレワークにおけるセキュリティには、「ルール」・「人」・「技術」の3つの軸があり、これらをバランスよく保つ必要があります。

出典:総務省「テレワークセキュリティガイドライン(第5版)(令和3年5月)」

技術的なセキュリティ対策だけでは不十分であり、ルールを策定すること、そして従業員に対しての教育・啓蒙もかなり重要な要素となります。

テレワークのセキュリティ対策を行う際は、1つの方向に偏ることなく、多角的に行うことを意識しましょう。

2.テレワークにおけるセキュリティ対策47選の一覧

これから解説していくテレワークにおけるセキュリティ対策47選について、まずは一覧にまとめたのでご覧ください。

今回紹介する対策は、総務省「テレワークセキュリティガイドライン(第5版)(令和3年5月)」をベースに書いています。

もしかしたら「なんで47選もあるの!?全部やらないとダメなの?」とビックリされる方もいるかもしれません。

しかし、セキュリティ対策の穴を狙った攻撃が増えていることや、会社外の「目が届かない場所」で従業員が業務を行うことを考えると、必然的に講じるべき対策は多岐に渡ってしまうのです。

「最優先すべきセキュリティ対策」を最初に紹介しているので、まずはここから優先的に対策していってください。

最優先すべきセキュリティ対策

- テレワークにおけるセキュリティルールを作成して周知する

- 従業員に向けたセキュリティ研修を実施する

- ウイルス対策ソフトを導入する

- ソフトウェアやデバイスを最新の状態に保つ

- 安全性の高い通信インフラの整備を行う

- 緊急時対応カードを作成・共有する

→詳しくは「3.最優先すべきセキュリティ対策6つ」

端末・デバイスに関するセキュリティ対策

- テレワークに使用して良い端末を限定する

- テレワークに使用する端末は、本人以外に触らせない

- タブレットやスマホに不正な改造(root化、jailbreakなど)を実施しない

- ネットカフェのパソコンなど、不特定多数の人が使用する端末を使用しない

- テレワーク端末で利用可能なハードウェア、ソフトウェア、クラウドサービスなどを限定する

- サポートが終了しているOSのパソコンは使用しない

- OSやソフトウェアを常に最新バージョンに更新する(自動更新をONにする)

- VPN機器やルーターなどのデバイスのファームウェアを最新の状態に保つ

- メーカーのサポートが終了している端末やソフトウェアは使用しない

- ウイルス対策ソフトを必ず導入する

- ファイル共有機能はオフにする

- 覗き見や盗撮を防ぐため、「のぞき防止フィルタ」を装着する

- 許可されていないソフトウェアやアプリをダウンロードしない

- カフェなどで利用の場合、離席時に紛失・盗難が発生しないよう厳重に管理してもらう

→詳しくは「4.端末・デバイスに関するセキュリティ対策14つ」

マルウェアに対するセキュリティ対策

- テレワークで使用する端末には必ずウイルス対策ソフトをインストールする

- ウイルス対策ソフトは常に最新の情報を保つようにする(自動更新をONにしておく)

- メールの添付ファイルやURLを開く場合は細心の注意を支払い、少しでも不審に感じた場合は開かないことを従業員に徹底させる

→詳しくは「5.マルウェアに対するセキュリティ対策3つ」

データ保護に関するセキュリティ対策

- 保護すべき情報(データ)の取り扱いについての方針を定める

- リムーバブルメディア(USBメモリやCDなど)の使用ルールを決めて、従業員はそのルールを順守する

- 特に重要なデータは、社内ネットワークから切り離した場所にも保管し、複数環境でバックアップを取る

- テレワークで使用する端末にデータ保存する場合には、媒体レベルで暗号化を実施する

- 端末を紛失した場合に備えて、端末の位置情報を検知するための仕組みを導入する

→詳しくは「6.データ保護に関するセキュリティ対策5つ」

通信において行えるセキュリティ対策

- クラウドサービス利用時やデータ送受信を行う場合には、VPNやTLSなどの暗号化ネットワークを利用することを徹底させる

- パスワードが設定されていない(または公開されている)公衆WiFiは使用しない

- 偽のWi-Fiスポットを使用しないように気をつける

- テレワーク従事者が自宅などのルーターを利用する場合は、WPA2またはWPA3のセキュリティ方式を利用する

- 上記の場合、暗号化するためのパスワード(パスフレーズ)を初期パスワードから変更し、推測されにくいものに変更する

- 上記の場合、LANの設定画面の管理者パスワードも同様に変更する

- ルーターのファームウェアを必ず最新の状態に保つ

- クラウドサービス(メール、チャット、オンライン会議、ストレージなど)を利用する場合は、接続先のURLが正しいこと(偽サイトではないこと)を確認して利用する

→詳しくは「7.通信において行えるセキュリティ対策8つ」

パスワードや認証に関するセキュリティ対策

- テレワークに使用する端末のログインパスワード、クラウドサービスのパスワードは、推測されにくい強力なパスワードを設定する

- 認証に一定回数失敗した場合には、一定時間ロックや端末上のデータ消去を行うように設定する

- 各種の管理者権限のパスワードには、文字数が長く、推測されにくい強力なパスワードを設定する

- 不要なアカウントの削除、アカウント権限の変更などを定期的に実施する

- 利用者認証に必要なパスワードやICカードなどを、無断貸与したり紛失したりしないよう、適正な管理を徹底する

- 複数のサービスで同じパスワードを使い回さない

- パスワードが第三者に知られた可能性がある場合、早急にパスワードを変更する

- パスワードをパソコン内やブラウザの機能で保存しない

→詳しくは「8.パスワードや認証に関するセキュリティ対策8つ」

権限管理に関連するセキュリティ対策

- 従業員に貸与する機器には、必要最小限のユーザー権限のみ付与する

- VPN機器やクラウドサービスなどに対する管理者軽減は、最小限のみに適用する

- 上記について、IPアドレス制限などでアクセス経路を限定する

→詳しくは「9.権限管理に関連するセキュリティ対策3つ」

3章からは、それぞれの分類ごとに、より詳しく解説していきます。

3.最優先すべきセキュリティ対策6つ

2章の一覧で示した通り、テレワークのセキュリティ対策は多岐にわたり、全部対応するには時間がかかります。

そこで、まずは、最優先すべきセキュリティ対策を6つピックアップして解説していきます。

優先すべき重要度が高いセキュリティ対策は以下の6つです。

最優先すべきセキュリティ対策

- テレワークにおけるセキュリティルールを作成して周知する

- 従業員に向けたセキュリティ研修を実施する

- ウイルス対策ソフトを導入する

- ソフトウェアやデバイスを最新の状態に保つ

- 安全性の高い通信インフラの整備を行う

- 緊急時対応カードを作成・共有する

それぞれについて、以下で詳しく解説していきます。

3-1.テレワークにおけるセキュリティルールを作成する

テレワークの重要なセキュリティ対策の中でも、最重要ともいえるのがセキュリティルールの作成と周知です。

いくらハード面でのセキュリティ対策を行ったとしても、従業員が端末持ち出しや機密情報の取り扱いを誤ってしまうと、重大な事故(インシデント)に繋がりかねません。

例えば以下のような内容をしっかりと明文化して従業員に共有しましょう。

- テレワークで使用する端末を制限する(個人所有端末を勝手に使用しない)

- テレワークで使用する端末は自分以外には使わせない

- 空港やインターネットカフェなどのパソコンは使わない

- 紙の資料を社外に持ち出す場合のルールを決めておく

- 自宅や屋外での端末の保管・管理方法を徹底する

- 使用するアプリケーションやサービスを制限する

- 機密情報や業務上知り合えた情報の取り扱いについて明記する

- クラウドサービス使用の可否や条件を決める

- 不審な動きがあった場合はすぐにネットワークから遮断する

3-2.従業員に向けたセキュリティ研修を実施する

セキュリティについてのルールを明文化して周知するとともに、できれば口頭でのセキュリティ研修を実施するようにしましょう。

ルールを定めて共有しても、じっくり読まない従業員がいては意味がありません。

重大な情報漏えいやデータ消失などが起こった結果、社名が報道されてしまったり、顧客からの信用を失ってしまったりするリスクについてしっかりと説明する必要があります。

テレワークで起こりえる事故の具体例は、後ほど「10.テレワークでの重大なセキュリティ事故の事例」で詳しく解説します。

3-3.ウイルス対策ソフトを導入する

ルールの徹底・周知とともに必須のセキュリティ対策として、ウイルス対策ソフトの導入があります。

ウイルス対策ソフト(アンチウイルスソフトウェア)とは、パソコンやタブレットにウイルスなどが侵入した場合に、いち早く検知して排除してくれるソフトウェアのことです。

テレワークの場合、従業員の自宅やカフェ、シェアオフィスなどでインターネットに接続することも多いため、脅威が入り込む可能性が高くなります。そのため、ウイルス対策ソフトの導入は必須で行いましょう。

なお、ウイルスは日々進化し続けているため、導入後も、必ず最新のバージョンが適用されるように更新することを義務付けましょう。

マルウェア対策については、「5.マルウェアに対するセキュリティ対策3つ」でさらに詳しく後述しています。

3-4.ソフトウェアやデバイスを最新の状態に保つ

ウイルス対策ソフトを最新に保つ以外にも、できれば全てのソフトウェアやデバイスの状態を常に最新の状態に保つようにしましょう。

- ウイルス対策ソフトのバージョン

- パソコン・スマホ・タブレットなどデバイスのOSバージョン

- ルーターのバージョン

- VPN機器のバージョン

など

セキュリティ上の脆弱性が見つかった場合などには、ベンダーからファームウェアが提供されます。ファームウェアを適用し、安全な状態を保ちましょう。

また、自動更新機能をオンにしておくことで、アップデート漏れを防げます。必ず機能をオンにしておくことを忘れずに徹底しましょう。

3-5.安全性の高い通信インフラの整備を行う

安全性が高い通信インフラを用意することも、テレワークのセキュリティ対策で重要なポイントです。

テレワーク勤務で多く採用されている仕組みは「VPN」です。VPNとはインターネット上の仮想の専用回線のことで、離れた場所から社内ネットワークにアクセスできる仕組みです。

VPNを使うことで、通信を暗号化できるため、安全な通信が可能となります。

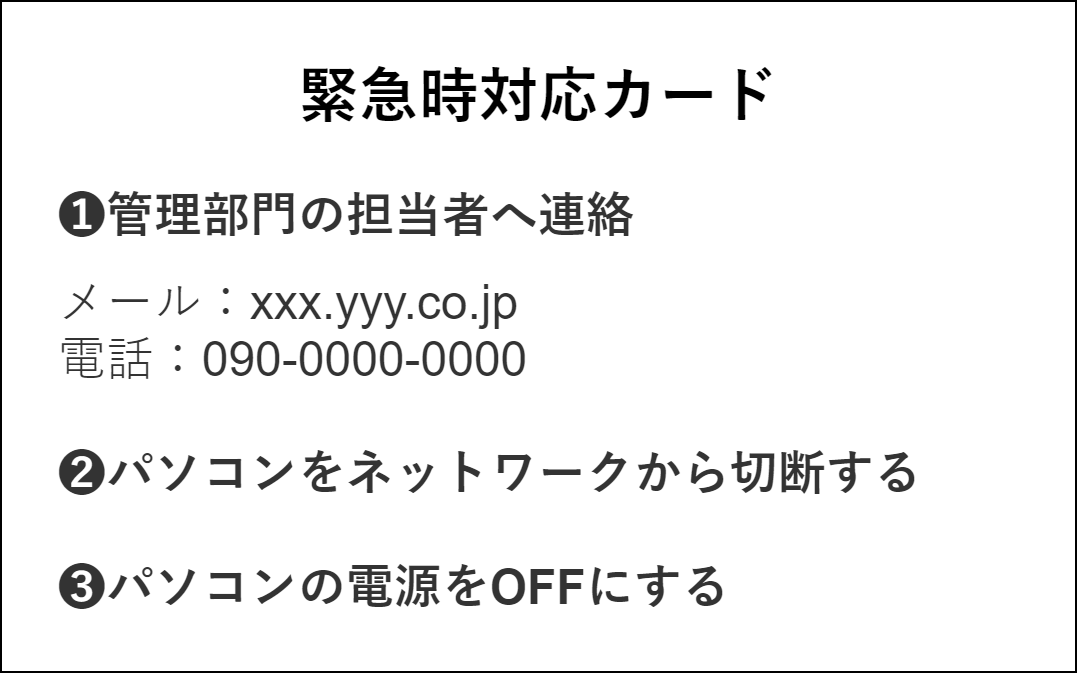

3-6.緊急時対応カードを作成・共有する

優先度が高いセキュリティ対策として最後に解説するのは、「緊急時対応カード」の作成・共有です。シールにして端末に貼っておくのも有効です。

セキュリティ事故を未然に防ぐことも大切ですが、万が一事故が発生した時に、早急に適切な対処をすることもかなり重要です。

初動を間違えてしまうことで、被害が広範囲かつ甚大になってしまうことや、社会的に大問題になってしまう危険性があるからです。

総務省の公式サイト内に「緊急時対応カード」を簡単に作成できるWordドキュメントが用意されているので、ぜひ活用してみましょう。

特に重要なセキュリティ対策は上記のとおりです。

4.端末・デバイスに関するセキュリティ対策14つ

ここからは、分類ごとに細かいセキュリティ対策を解説していきます。

テレワーク時に使う端末・デバイス(パソコン・タブレット・スマートフォン・ルーターなど)に対して行えるセキュリティ対策は以下です。

端末・デバイスに関するセキュリティ対策

- テレワークに使用して良い端末を限定する

- テレワークに使用する端末は、本人以外に触らせない

- タブレットやスマホに不正な改造(root化、jailbreakなど)を実施しない

- ネットカフェのパソコンなど、不特定多数の人が使用する端末を使用しない

- テレワーク端末で利用可能なハードウェア、ソフトウェア、クラウドサービスなどを限定する

- サポートが終了しているOSのパソコンは使用しない

- OSやソフトウェアを常に最新バージョンに更新する(自動更新をONにする)

- VPN機器やルーターなどのデバイスのファームウェアを最新の状態に保つ

- メーカーのサポートが終了している端末やソフトウェアは使用しない

- ウイルス対策ソフトを必ず導入する

- ファイル共有機能はオフにする

- 覗き見や盗撮を防ぐため、「のぞき防止フィルタ」を装着する

- 許可されていないソフトウェアやアプリをダウンロードしない

- カフェなどで利用の場合、離席時に紛失・盗難が発生しないよう厳重に管理してもらう

さらに発展したセキュリティ対策として、「IT資産管理ツール」を導入し、テレワークに使うデバイスやアプリケーションのインストール制限を行うというものもあります。

端末・デバイスに関するセキュリティ対策は、管理者が行えること以外に、従業員側で行うべきことがたくさんあります。例えば、カフェなどからテレワークを行う場合、離席時にパソコンを放置しないなどの厳重な管理が必要になります。

こうした従業員の意識によるインシデントも多いため、必ず従業員にもセキュリティルールを徹底しておく必要があります。

5.マルウェアに対するセキュリティ対策3つ

マルウェアとは、ユーザーのデバイスに不利益をもたらすことを目的に作成された、悪意のあるソフトウェアの総称です。例えば、ウイルス、スパイウェア、ランサムウェア、ワームなどが含まれます。

マルウェアに感染してしまうと、デバイスやサーバーのデータが破壊されたり、顧客情報など大事なデータを抜き取られて流出してしまったり、スパムメールの発信源になったりと、さまざまな問題が引き起こされます。

上記のような問題が起こってしまうと、企業の信用が失墜するだけでなく、多額の賠償金を抱えることにもなりかねません。

そのため、マルウェアに対するセキュリティ対策は優先度を上げて、しっかり講じておくことをおすすめします。

マルウェアに対するセキュリティ対策

- テレワークで使用する端末には必ずウイルス対策ソフトをインストールする

- ウイルス対策ソフトは常に最新の情報を保つようにする(自動更新をONにしておく)

- メールの添付ファイルやURLを開く場合は細心の注意を支払い、少しでも不審に感じた場合は開かないことを従業員に徹底させる

なお、もう一歩進んだ対策として、複数の端末を一元管理できるEDR(Endpoint Detection and Presponse)を導入して、不審な挙動をスピーディーに検知できる環境を整える、というのもおすすめです。

また、従業員が1人でもウイルス対策ソフトの更新を怠るとリスクが高まるため、複数台の端末を一元管理する仕組みを整えるのも有用です。

テレワークは社外でインターネットにアクセスする機会が多いため、セキュリティ対策の中でも特にマルウェア対策の優先度を上げて対策を講じましょう。

6.データ保護に関するセキュリティ対策5つ

テレワーク時のセキュリティを高めるならば、データ保護に関するセキュリティ対策も必須です。データ保護とは、重要なデータをサイバー攻撃などの脅威から守ることをいいます。

具体的には、以下のように5つの対策方法があります。

データ保護に関するセキュリティ対策

- 保護すべき情報(データ)の取り扱いについての方針を定める

- リムーバブルメディア(USBメモリやCDなど)の使用ルールを決めて、従業員はそのルールを順守する

- 特に重要なデータは、社内ネットワークから切り離した場所にも保管し、複数環境でバックアップを取る

- テレワークで使用する端末にデータ保存する場合には、媒体レベルで暗号化を実施する

- 端末を紛失した場合に備えて、端末の位置情報を検知するための仕組みを導入する

さらに発展した対策として、MDM(Mobile Device Management)ソリューションを導入して、有事の場合に遠隔制御でデータ初期化やパスワード認証の強制を行えるようにする、などがあります。

情報漏えいやデータ消失が起きた場合の影響は甚大なものになる可能性が高いため、しっかりと一つずつ対策していきましょう。

7.通信において行えるセキュリティ対策8つ

ここからは、通信に関するセキュリティ対策をまとめて紹介します。テレワークは社外からアクセスすることが多い働き方なので、しっかり対策することが重要です。

テレワークのセキュリティ対策の中で、通信に関する対策は以下です。

通信において行えるセキュリティ対策

- クラウドサービス利用時やデータ送受信を行う場合には、VPNやTLSなどの暗号化ネットワークを利用することを徹底させる

- パスワードが設定されていない(または公開されている)公衆WiFiは使用しない

- 偽のWi-Fiスポットを使用しないように気をつける

- テレワーク従事者が自宅などのルーターを利用する場合は、WPA2またはWPA3のセキュリティ方式を利用する

- 上記の場合、暗号化するためのパスワード(パスフレーズ)を初期パスワードから変更し、推測されにくいものに変更する

- 上記の場合、LANの設定画面の管理者パスワードも同様に変更する

- ルーターのファームウェアを必ず最新の状態に保つ

- クラウドサービス(メール、チャット、オンライン会議、ストレージなど)を利用する場合は、接続先のURLが正しいこと(偽サイトではないこと)を確認して利用する

企業によっては、オープンスペース(カフェやファミレスなど)でのテレワーク自体を禁止しているケースもあります。

テレワークでは、自宅やサテライトオフィスなど、社外のネットワークを利用することになります。そのため、そのネットワークセキュリティに気をつける必要があります。また、Wi-Fiルーターに対するセキュリティ対策も重要です。

重大なインシデントを起こさないよう、しっかり対策しましょう。

8.パスワードや認証に関するセキュリティ対策8つ

ここからは、パスワードやアカウント管理、認証に関するセキュリティ対策について解説します。

パスワードや認証に関するセキュリティ対策

- テレワークに使用する端末のログインパスワード、クラウドサービスのパスワードは、推測されにくい強力なパスワードを設定する

- 認証に一定回数失敗した場合には、一定時間ロックや端末上のデータ消去を行うように設定する

- 各種の管理者権限のパスワードには、文字数が長く、推測されにくい強力なパスワードを設定する

- 不要なアカウントの削除、アカウント権限の変更などを定期的に実施する

- 利用者認証に必要なパスワードやICカードなどを、無断貸与したり紛失したりしないよう、適正な管理を徹底する

- 複数のサービスで同じパスワードを使い回さない

- パスワードが第三者に知られた可能性がある場合、早急にパスワードを変更する

- パスワードをパソコン内やブラウザの機能で保存しない

さらに発展した対策として、シングルサインオンのサービスを導入し、複数のアプリケーションやWebサービスを適切に一元管理するという方法もあります。

いくら端末やネットワークのセキュリティを強化しても、「パスワードが初期設定値のままだった」「同じパスワードを複数のサービスで使いまわしていた」などがあると、不正アクセスの原因となります。

他人に推測されにくいパスワードを設定するとともに、一定回数失敗するとロックする仕組みなど、技術的にも対策することが大切です。

9.権限管理に関連するセキュリティ対策3つ

権限管理に関するセキュリティ対策も必要です。権限管理とは、特定の情報やサービスにアクセスできるユーザー権限を適切に管理することです。

権限管理に関連するセキュリティ対策には、以下の3つがあります。

権限管理に関連するセキュリティ対策

- 従業員に貸与する機器には、必要最小限のユーザー権限のみ付与する

- VPN機器やクラウドサービスなどに対する管理者軽減は、最小限のみに適用する

- 上記について、IPアドレス制限などでアクセス経路を限定する

アクセスできるユーザーが増えるほど、セキュリティ事故の危険性は高まります。そのため、多くのユーザーに、むやみにアクセス権を与えないことが重要です。

さらに、IPアドレス制限を行ってアクセスできる範囲を絞り込むことで、サイバー攻撃のリスクをできるだけ低くすることが大切です。

10.テレワークでの重大なセキュリティ事故の事例

2章から9章まで、企業がテレワークを行う場合の具体的なセキュリティ対策について分類して解説してきました。

かなり多岐にわたるセキュリティ対策が必要になることを、ご理解いただけたのではないでしょうか。「ここに書かれたセキュリティ対策を網羅するのはとても難しい」と及び腰になってしまう企業も多いかもしれません。

しかし、セキュリティ対策不足によりインシデントが起こってしまうと、社会的な信用度失墜や損害賠償など、重大な影響につながる恐れがあります。

ここからは、実際に起きたセキュリティ事故の事例を3つ紹介します。

10-1.不正アクセスにより情報流出の疑い(原因:アクセス権限の設定不備)

顧客や加盟店の大切な情報を預かる企業は、情報にアクセスできる権限を適切に設定すべきです。

2020年には、企業が管理するサーバーが不正アクセスの被害を受け、最大2,000万件の加盟店情報が流出した可能性があるという事件が発生しました。

2020年12月、電子決済サービスを提供する企業において、情報へのアクセス権限の設定不備により、加盟店に関する情報をまとめたデータベースに対して不正アクセスを受ける事件が発生しました。この攻撃により、加盟店の名称、住所、代表者名等、最大2000万件以上の情報流出の可能性がある事態となりました。

サーバのメンテナンスを実施した際に、アクセス権限の変更を実施し、外部からもアクセス可能な状態になっていたことが、不正アクセスの原因と言われています。

引用:総務省「テレワークセキュリティガイドライン(第5版)(案)」

こうした重大なセキュリティインシデントが起きてしまうと、ニュースでも大々的に報じられ、社会的信用を失墜する恐れがあります。

「9.権限管理に関連するセキュリティ対策3つ」で解説した対策を徹底し、事故が起こらないようしっかり予防しましょう。

10-2.マルウェア感染による情報漏えい(原因:添付ファイル開封)

添付されたファイルに仕込まれたマルウェアに感染し、個人情報が漏えいした事件も起こっています。

2020年5月、グループ会社の従業員がフリーメールに添付されたファイルを開封し、PC1台がマルウェアに感染する事件が発生しました。マルウェア検知システムは導入していたものの、メールに添付されたファイルに仕込まれたマルウェアが新種であったためにマルウェア検知が遅れ、氏名やメールアドレス等を含む個人情報1万件以上が漏えいしました。

引用:総務省「テレワークセキュリティガイドライン(第5版)(案)」

この事件では、フリーメールの開封をテレワーク端末で使用したことが原因だったようです。

このようなインシデントを防ぐためには、正規アプリケーション以外をテレワーク端末で使用しないこと、添付ファイルの開封には十分注意することなどの対策が必要です。

詳しい対策については、前述した「5.マルウェアに対するセキュリティ対策3つ」も再度ご確認ください。

10-3.VPN機器への不正アクセス(原因:VPNの脆弱性の放置)

最後に紹介するのは、安全性が高いといわれる「VPN」というネットワークに対して行われた不正アクセスの事例です。

2020年8月に、VPN機器のIDやパスワードが世界中から流出する事件が発生しました。既知の脆弱性を放置したまま運用を続けていたVPN機器が攻撃を受け、日本でも40社近くの企業に対して、不正アクセスが行われました。

2019年には、この脆弱性を悪用する攻撃が既に発生しており、該当のVPN機器の製造ベンダー側でファームウェアの修正が行われていますが、ファームウェアを最新にアップデートしていない機器が攻撃を受けました。

引用:総務省「テレワークセキュリティガイドライン(第5版)(案)」

VPNとは、インターネット上に仮想の専用回線を設定し、離れた場所からでも社内ネットワークにアクセスできる仕組みです。VPNの通信は全て暗号化されるため、安全性が高いといわれています。

この事件では、ファームウェアを最新にアップデートしなかった企業が狙われました。VPN機器の脆弱性が報告されてベンダーがファームウェアを修正したら、必ず早急にアップデートする必要があります。

なお、以下のように、日本は脆弱性が公表されてもファームウェアを更新する割合が低いというデータがあります。

脆弱性への対応スピードが他の国と比較して日本は低いという調査結果があります。その調査の中では、米国、英国、ドイツ等の諸外国では、脆弱性公表から最初の1週間で2~5割の製品がアップデートされている中、日本ではアップデートの実施割合が1割にも満たないこと、また脆弱性公表から7カ月たった2020年3月下旬の時点でも、対応率が低いままとなっているという結果が出ています。

引用:総務省「テレワークセキュリティガイドライン(第5版)(案)」

脆弱性を付いたサイバー攻撃を防ぐため、VPNなどの機器や、OS、ソフトウェアのバージョンは常に最新の状態にしておくようにしましょう。

対策については、前述した「4. 端末・デバイスに関するセキュリティ対策14つ」をもう一度ご覧ください。

11.セキュリティ対策にはツールや仕組みの利用がおすすめ

今回テレワークのセキュリティ対策をいくつか紹介しましたが、これでも万全とはいえないくらい、セキュリティに対してできる施策は多岐に渡ります。

さらに、どれだけ対策してもマルウェアも進化していくため、100%安心なセキュリティ対策はありません。

できるだけ効率的かつ安全度が高い方法でセキュリティ対策を行うならば、各種ツールや仕組みを利用するのがおすすめです。

セキュリティ対策を効率化できるツールや仕組みには、以下のようなものがあります。

| ツール名など | 内容 |

|---|---|

| ウイルス対策ソフト | パソコンなどの端末にマルウェアが侵入した場合に、いち早く検知して排除してくれるソフトウェア |

| VPN | インターネット上に仮想の専用回線のことで、離れた場所から社内ネットワークにアクセスできる仕組み |

| IT資産管理ツール | テレワークに使うデバイスやアプリケーションなどの情報を自動で収集し、インストール制限など一元管理を行うツール |

| EDR(Endpoint Detection and Presponse) | 従業員が使うパソコンやサーバーの不審な挙動を検知し、スピーディーな対応を支援するソリューション |

| MDM(Mobile Device Management) | 遠隔制御でデータ初期化やパスワード認証の強制を行えるソリューション |

| シングルサインオン | 複数のアプリケーションやWebサービスを適切に一元管理できるサービス |

技術や仕組みを用いて適切にセキュリティ対策することで、セキュリティが大幅に向上するだけでなく、万が一事故が起こったときにも早急に対応することができます。

テレワークにおけるセキュリティ対策は、かなり多岐にわたる対策が必要となります。そのため、効率化できる部分は仕組みやツールに頼るのがおすすめです。

「どのツールを導入した方がいいのか」「どこからセキュリティ対策を講じていけばいいのか」は、 会社の業態や取り扱う情報によっても異なります。

ここまで記事を御覧いただいた上で、

「ツールの選定や対策の順序立てが難しい…」

「自分で調べて対応する時間がない」

「一旦、詳しい人の話を聞いたうえで判断したい」

とお考えの方は、ぜひ当社にサポートをお任せください。

SMBCグループのプラリタウンでは、DX推進に悩む企業さま向けに、課題に適したデジタルツールの選定や導入に関するご相談を承っております。

しつこい営業や面倒なお手続き、費用は発生いたしません。

まずはお気軽にお問い合わせください。

DXについて相談する

12.まとめ

本記事では「テレワークにおけるセキュリティ対策」について解説してきました。最後に、要点を簡単にまとめておきます。

テレワークのセキュリティ対策は多面的に展開するべき

- テレワークにおけるセキュリティには、「ルール」・「人」・「技術」の3つの軸がある

- 1つの方向に偏ることなく、多角的に行うことが大事

最優先すべきセキュリティ対策6つ

- テレワークにおけるセキュリティルールを作成して周知する

- 従業員に向けたセキュリティ研修を実施する

- ウイルス対策ソフトを導入する

- ソフトウェアやデバイスを最新の状態に保つ

- 安全性の高い通信インフラの整備を行う

- 緊急時対応カードを作成・共有する

端末・デバイスに関するセキュリティ対策14つ

- テレワークに使用して良い端末を限定する

- テレワークに使用する端末は、本人以外に触らせない

- タブレットやスマホに不正な改造(root化、jailbreakなど)を実施しない

- ネットカフェのパソコンなど、不特定多数の人が使用する端末を使用しない

- テレワーク端末で利用可能なハードウェア、ソフトウェア、クラウドサービスなどを限定する

- サポートが終了しているOSのパソコンは使用しない

- OSやソフトウェアを常に最新バージョンに更新する(自動更新をONにする)

- VPN機器やルーターなどのデバイスのファームウェアを最新の状態に保つ

- メーカーのサポートが終了している端末やソフトウェアは使用しない

- ウイルス対策ソフトを必ず導入する ・ファイル共有機能はオフにする

- 覗き見や盗撮を防ぐため、「のぞき防止フィルタ」を装着する

- 許可されていないソフトウェアやアプリをダウンロードしない

- カフェなどで利用の場合、離席時に紛失・盗難が発生しないよう厳重に管理してもらう

マルウェアに対するセキュリティ対策3つ

- テレワークで使用する端末には必ずウイルス対策ソフトをインストールする

- ウイルス対策ソフトは常に最新の情報を保つようにする(自動更新をONにしておく)

- メールの添付ファイルやURLを開く場合は細心の注意を支払い、少しでも不審に感じた場合は開かないことを従業員に徹底させる

データ保護に関するセキュリティ対策5つ

- 保護すべき情報(データ)の取り扱いについての方針を定める

- リムーバブルメディア(USBメモリやCDなど)の使用ルールを決めて、従業員はそのルールを順守する

- 特に重要なデータは、社内ネットワークから切り離した場所にも保管し、複数環境でバックアップを取る

- テレワークで使用する端末にデータ保存する場合には、媒体レベルで暗号化を実施する

- 端末を紛失した場合に備えて、端末の位置情報を検知するための仕組みを導入する

通信において行えるセキュリティ対策8つ

- クラウドサービス利用時やデータ送受信を行う場合には、VPNやTLSなどの暗号化ネットワークを利用することを徹底させる

- パスワードが設定されていない(または公開されている)公衆WiFiは使用しない

- 偽のWi-Fiスポットを使用しないように気をつける

- テレワーク従事者が自宅などのルーターを利用する場合は、WPA2またはWPA3のセキュリティ方式を利用する

- 上記の場合、暗号化するためのパスワード(パスフレーズ)を初期パスワードから変更し、推測されにくいものに変更する ・上記の場合、LANの設定画面の管理者パスワードも同様に変更する

- ルーターのファームウェアを必ず最新の状態に保つ

- クラウドサービス(メール、チャット、オンライン会議、ストレージなど)を利用する場合は、接続先のURLが正しいこと(偽サイトではないこと)を確認して利用する

パスワードや認証に関するセキュリティ対策8つ

- テレワークに使用する端末のログインパスワード、クラウドサービスのパスワードは、推測されにくい強力なパスワードを設定する

- 認証に一定回数失敗した場合には、一定時間ロックや端末上のデータ消去を行うように設定する

- 各種の管理者権限のパスワードには、文字数が長く、推測されにくい強力なパスワードを設定する

- 不要なアカウントの削除、アカウント権限の変更などを定期的に実施する

- 利用者認証に必要なパスワードやICカードなどを、無断貸与したり紛失したりしないよう、適正な管理を徹底する ・複数のサービスで同じパスワードを使い回さない

- パスワードが第三者に知られた可能性がある場合、早急にパスワードを変更する

- パスワードをパソコン内やブラウザの機能で保存しない

権限管理に関連するセキュリティ対策3つ

- 従業員に貸与する機器には、必要最小限のユーザー権限のみ付与する

- VPN機器やクラウドサービスなどに対する管理者軽減は、最小限のみに適用する

- 上記について、IPアドレス制限などでアクセス経路を限定する

テレワークでの重大なセキュリティ事故の事例

- 不正アクセスにより情報流出の疑い(原因:アクセス権限の設定不備)

- マルウェア感染による情報漏えい(原因:添付ファイル開封)

- VPN機器への不正アクセス(原因:VPNの脆弱性の放置)

セキュリティ対策にはツールや仕組みの利用がおすすめ

- ウイルス対策ソフト

- VPN

- IT資産管理ツール

- EDR(Endpoint Detection and Presponse)

- MDM(Mobile Device Management)

- シングルサインオン